Negli ultimi anni il concetto di Zero Trust è passato dall’essere una buzzword a un requisito architetturale fondamentale per proteggere gli ambienti SAP.

L’evoluzione verso cloud, ibrido, accessi remoti e API aperte ha definitivamente reso ormai datato il modello “perimeter-based”. Oggi nessuna azienda può permettersi di dare fiducia implicita a utenti, sistemi o reti.

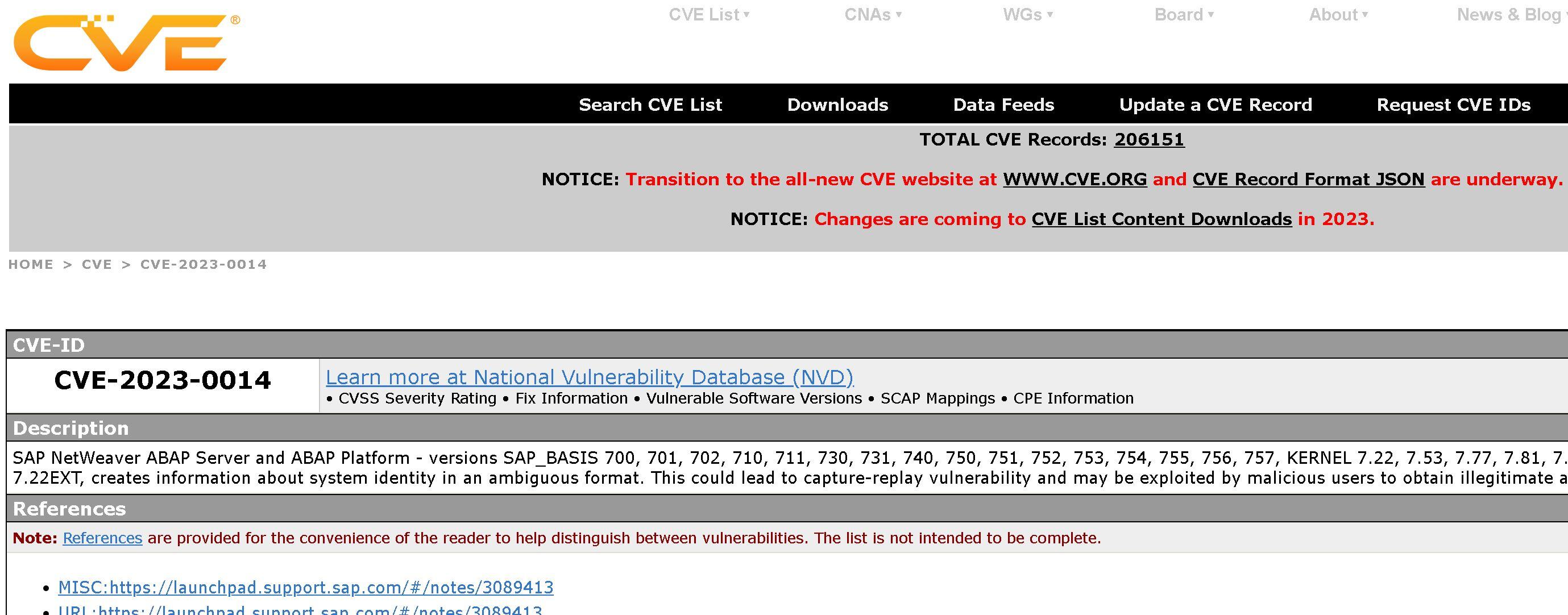

SAP attraverso la gestione dei processi finanziari, logistici, HR e operativi diventa un luogo da proteggere.