SAP Security

Cosa significa SAP Security?

Tramite l’utilizzo di questo termine (Security SAP) si identificano tutta una serie di attività di messa in sicurezza dei sistemi SAP e delle informazioni in esso contenute.

Sono molte le azioni che possono essere svolte relativamente all’area della sicurezza dei dati e delle informazioni in SAP ad esempio:

- A livello applicativo

- Definizione di un concetto autorizzativo SAP o SAP authorization concept sia per gli utenti finali sia per il personale IT o super utenze.

- Messa in sicurezza delle autorizzazioni basis. Ovvero quelle autorizzazioni di natura prettamente IT che spesso sono assegnate anche, erroneamente, ad utenti finali.

- Verifica delle critical actions e/o critical permissions. In questo ambito rientrano le autorizzazioni di natura IT o ICT ma anche autorizzazioni critiche lato business (es. gestione delle anagrafiche, gestione dei periodi contabili, gestione dei rilasci e così via)

- Definizione di un modello autorizzativo per le utenze di sistema o interfaccia.

- Definizione di un modello per la gestione della conformità alla Segregation of Duties.

- Definizione di un modello per la gestione di normative particolari es. ISO, GxP, GDPR.

- Rivisitazione o review autorizzativa di un modello già definito in precedenza.

- Governo degli accessi nei sistemi Cloud e modelli ibridi

- A livello infrastrutturale (Presentation, Communication, Database)

- Hardening dei sistemi SAP. Molte configurazioni di sicurezza dei sistemi non sono attive by default. Devono essere esplicitamente abilitate

- Crittografia delle comunicazioni

- Messa in sicurezza della SAP GUI

- Attivazione delle configurazioni security HANA (nei database HANA)

- A livello di programmazione

- Uno degli aspetti sottovalutati è il ciclo di vita dal punto di vista security del codice SAP (ABAP). Tutti gli aspetti di sicurezza applicativa sono basati sui controlli definiti all’interno dei programmi. Diventa quindi fondamentale applicare delle logiche di sviluppo sicuro in SAP.

Guarda il video qui sotto:

Prosegui a leggere cosa significa security SAP!

Indice

Nuovi progetti

Durante un nuovo progetto di installazione SAP ECC o S/4HANA (o altri sistemi SAP, Cloud oppure Onpremise) la definizione di un concetto autorizzativo permette di organizzarsi fin da subito nel migliore dei modi, con l’obiettivo di semplificare la gestione delle autorizzazioni e garantire la compliance alle normative ad esempio (GDPR, SOX, ISO, GxP).

È tuttavia frequente che le autorizzazioni siano messe in secondo piano rispetto alle altre priorità di progetto. Questo in molti casi comporta un avvio (go-live) con autorizzazioni ampie e non completamente sotto controllo.

In queste situazioni è quindi facile imbattersi a seguito del go live, in modelli autorizzativi che possono portare ad un deterioramento della governance ed una manutenzione molto onerosa durante il day by day. Ecco perché in molti casi ci si accorge delle problematiche autorizzative a seguito dell’avvio. Alcune cause delle principali problematiche di un modello autorizzativo non adeguato:

- le autorizzazioni sono troppo onerose da mantenere.

- non vi è un modello autorizzativo che riesce ad essere applicato alla società mentre si evolve (es. fusioni, acquisizioni).

- non vi è un controllo semplice ed immediato del “chi fa cosa”.

- vi sono spesso delle non conformità sollevate da revisori interni o esterni.

- si sta passando pensando ad una quotazione in borsa.

- agli utenti continuano ad aggiungersi abilitazioni senza mai rimuoverle (nonostante i cambi di funzione).

- non si utilizzano tutte le semplificazioni tecniche che SAP mette a disposizione (ad esempio ruoli collettivi e ruoli derivati).

Progetti di revisione/rivisitazione delle autorizzazioni SAP

Come visto sopra, spesso capita di avviare un progetto SAP ed accorgersi di problematiche autorizzative solo a seguito. Una società con diverse migliaia di utenti SAP può essere gestita (dal punto di vista autorizzativo) da un piccolo team di persone o da svariate decine di persone, a seconda di quale concetto autorizzativo è stato adottato.

Nonostante ci sia già un sistema live, produttivo, è possibile rivedere le autorizzazioni SAP (SAP Authorization Review) senza bloccare le attività di business.

Quanto sopra è possibile attraverso l’utilizzo di metodologie e strumenti che permettono di ridisegnare le autorizzazioni SAP in funzione degli utilizzi reali da parte degli utenti SAP.

Nonostante le logiche autorizzativi siano le medesime, alcuni sistemi SAP hanno delle verticalizzazioni molto specifiche. Ad esempio i sistemi HR, CRM, BW ed industry solutions IS.

Le specificità dei sistemi HR

I sistemi SAP HR/HCM (Human Resource e Human Capital Management) richiedono delle conoscenze molto verticali sull'argomento.

Anche la parte security di questi moduli/sistemi SAP è quasi un mondo a sé. Oltre agli aspetti autorizzativi classici rientrano logiche di segregazione dei dati (anche in visualizzazione) legate agli oggetti specifici del modulo risorse umane di SAP.

Upgrade dei sistemi SAP

Uno degli aspetti molto sottovalutati, sono gli upgrade e gli aggiornamenti. SAP rilascia molto frequentemente degli aggiornamenti, Security e non.

Ad ogni cambio di release o aggiornamenti di alcuni pacchetti importanti è fondamentale adeguare le autorizzazioni di conseguenza. Potrebbero essere infatti stati introdotti nuovi oggetti autorizzativi, nuove autorizzazioni o nuove funzionalità security SAP, o anche rimosse alcune funzioni. Leggi qui l’articolo sugli upgrade per approfondire.

È fondamentale ricordare che se le autorizzazioni sono state fatte tecnicamente secondo le best practices SAP, l'upgrade sarà più semplice e semi-automatico. Al contrario potrebbe richiedere molte giornate di lavoro.

Gestione della Segregation of Duties

Devi gestire un progetto di segregation of duties all’interno della tua società? Leggi qui come affrontare un progetto di questo tipo. Vedrai come approcciare le varie fasi:

- Risk definition

- Risk analysis

- Remediation

- Mitigation

- Continuous compliance

Leggi questo articolo per capire come la SoD ti aiuta a proteggere i dati aziendali.

Ricorda che la parte di remediation e soprattutto quella di mitigation possono essere molto impegnative. Durante il progetto ma anche durante il day by day.

GDPR - General Data Protection Regulation

La conformità al regolamento UE 2016/679 e Dlgs. 101/2018 è di fatto obbligatoria per chi gestisce i dati personali.

Anche qui deve essere seguito un processo preciso per affrontarla. Questo processo non coinvolge solo un reparto aziendale ma molti es. Legale, ICT, Business, HR. SAP contiene molti dati personali (dati sensibili). È quindi importante effettuare una privacy risk analysis (PIA) per individuare non conformità e capire come gestirle, ad esempio tramite:

- La crittografia dei dati in SAP

- L'hardening SAP

- Il mascheramento (masking) dei dati

- Lo scrambling dei dati SAP

- La formazione del personale es. Security awareness

Leggi qui come conviene affrontare il GDPR in particolare su SAP, per proteggere i dati personali.

SAP Governance Risk and Compliance (GRC)

Uno degli strumenti che SAP mette a disposizione per controllare la controllare e gestire la conformità dell'azienda alle normative di riferimento è il SAP GRC.

Questo strumento formato da diversi sistemi (leggi qui l'approfondimento), permette nel caso dell'Access Control, di gestire i seguenti aspetti.

- ARA - Access Risk Analysis, Segregation of duties, tutte le fasi della SoD ad eccezione della parte di Mitigation per il testing dei controlli (per questa è necessario l'utilizzo del GRC Process Control)

- BRM - Role management, ovvero la gestione di un ciclo di vita dei ruoli autorizzativi)

- EAM - Emergency Access Management, ovvero la gestione degli accessi privilegiati (super utenze, firecall, amministratore di sistema)

- ARQ - Access Request Management, ovvero la gestione del ciclo di vita delle utenze SAP tramite l'utilizzo di workflow approvativi

SAP Identity Management (SAP IDM)

In landscape complessi, molto sistemi da gestire ed eterogenei tra loro, risulta essere fondamentale dotarsi di uno strumento che permetta di controllare il ciclo di vita delle utenze, almeno per queste casistiche:

- nuove utenze

- cambi di mansione

- dismissione utenze

Lo strumento di SAP che svolge queste attività si chiama SAP identity management.

Questo strumento può essere collegato a sistemi SAP e non SAP per effettuare il provisioning e de-provisioning delle utenze/ruoli nei vari sistemi collegati tramite la definizione di workflow approvativi.

L'identity Management di SAP non prevede la possibilità di gestire la segregation of duties, per questo motivo viene collegato al sistema SAP GRC.

Sicurezza SAP infrastrutturale (Cyber Security SAP)

È comune pensare che:

- SAP sia un sistema sicuro by default

- la sola profilazione SAP e quindi la sola sicurezza applicativa sia di per sé sufficiente per alzare il livello di security dei sistemi coinvolti

Questo purtroppo non è sempre vero. Nonostante alcuni i sistemi SAP siano già sicuri dalla partenza, molti di questi non lo sono. Devono essere infatti attivate tutte le configurazioni che consentano l’utilizzo di accorgimenti per migliorare la sicurezza.

Un esempio su tutti, le comunicazioni sicure/crittografate. La crittografia delle comunicazioni non è attivata by default in tutti i sistemi. Questo comporta che le comunicazioni tra presentation server (SAP GUI as esempio) e application server siano in chiaro. Guarda qui il video per vedere in pratica di cosa si tratta:

Ecco perché ragionare a 360 gradi sulle tematiche di cyber security, anche in SAP, è importante.

Programmazione Sicura

È da sempre considerato un aspetto secondario, tuttavia negli ultimi anni, anche in ambienti dove queste pratiche erano del tutto sconosciute si sta ponendo particolare attenzione.

Non è immediato riuscire a controllare la sicurezza dei programmi sviluppati internamente o importati da terzi, soprattutto se i linguaggi di programmazione sono molteplici. Chi ha in azienda un esperto di programmazione sicura su n linguaggi Applicativo? È se anche ci fosse sarebbe in grado di processare manualmente tutti gli sviluppi in tempi ragionevoli?

Per questo motivo diventa fondamentale l’adozione di sistemi che permettano di controllare il codice sviluppato, non solo dal punto di vista security ma anche ad esempio dal punto di vista delle performance dell'usabilità della manutenzione ed anche, nel contesto SAP del supporto verso la suite S/4HANA.

Lo strumento SAP che permette di svolgere queste verifiche si chiama Code Vulnerability Analysis.

Come Aglea ti può aiutare?

Dal 2003 ci occupiamo esclusivamente di fornire consulenza security SAP in Italia ed anche all’estero.

Abbiamo realizzato molte decine di progetti di disegno del security concept SAP e revisione autorizzative. Questo ci ha permesso di definire degli acceleratori di progetto e degli strumenti che aiutano a far colloquiare il reparto IT (normalmente molto tecnico) con il business. Con l'obiettivo di semplificare la comunicazione tra gli attori coinvolti e migliorare il controllo dei sistemi.

Configuriamo ed installiamo i prodotti SAP per la gestione della governance e security (SAP GRC Access Control - Process Control - Risk Management, SAP Information Lifecycle Management - ILM, SAP Identity Management, SAP Code Vulnerability Analysis, SAP Field Masking & Read Access Logging, SAP Enterprise Threat Management, SAP Audit Management, SAP Fraud Management, Unified Connectivity UCON)

Siamo i docenti, per conto di SAP Italia, dei seguenti corsi a catalogo:

- ADM900 SAP System Security - The Fundamentals

- ADM940 ABAP AS Authorization Concept

- ADM945 SAP S/4HANA – Authorization Concept

- ADM950 Secure SAP System Management

- ADM960 SAP NetWeaver AS – Security

- ADM920 SAP Identity Management

- BIT665 SAP Information Lifecycle Management (ILM)

- HR940 Authorizations in HCM

- BW365 User Management and Authorizations

- GRC100 SAP BusinessObjects Governance, Risk, and Compliance (GRC) 10.0 Principles and Harmonization

- GRC300 SAP Access Control 10.0 Implementation

- GRC330 SAP BusinessObjects Process Control 10.0 – Implementation and Configuration

- GRC350 SAP Business Integrity Screening (BIS)

- HA240 SAP HANA- Authorization, Security and Scenarios

- Durante i progetti effettuiamo delle sessioni di training per rendere autonomo il cliente alla gestione delle autorizzazioni in SAP

Guarda le nostre certificazioni e case history.

Devi definire un security concept SAP? Hai bisogno di consulenza Security SAP? Segregation of duties?

Articoli Suggeriti

Tabelle Ruoli Profili ed Autorizzazioni SAP

SAP contiene centinaia di migliaia di tabelle al suo interno. In alcuni casi l'accesso diretto a queste tabelle permette di recuperare più velocemente le informazioni.

Di seguito un elenco delle tabelle legate all'area:

- Ruoli SAP

- Profili SAP

- Utenti

- Autorizzazioni

- Oggetti di autorizzazione

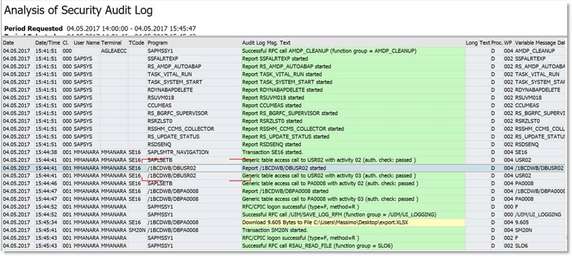

SAP Security Audit Log, le nuove funzionalità

Questo strumento consente di effettuare un trace a livello applicativo delle attività di una o più utenze SAP. Può essere inoltre utilizzato per collegare SAP ad un SIEM (Security Information and Event Management) terzo oppure la soluzione SAP Enterprise Threat Detection (ETD).

Questo strumento consente di effettuare un trace a livello applicativo delle attività di una o più utenze SAP. Può essere inoltre utilizzato per collegare SAP ad un SIEM (Security Information and Event Management) terzo oppure la soluzione SAP Enterprise Threat Detection (ETD).