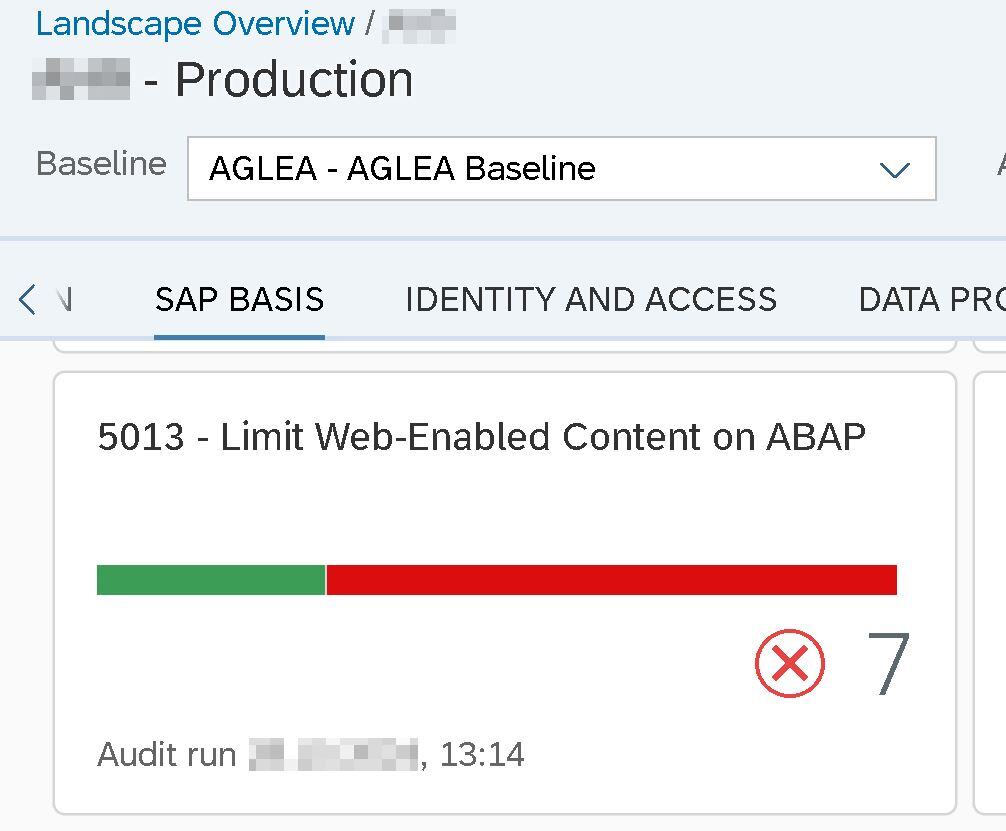

Esistono alcuni strumenti SAP, ad esempio, l'EWA SAP EarlyWatch Alert o SOS Security Optimization Service (SOS) dove non è possible personalizzare delle soglie o accettare alcuni rischi. O comunque non in tutti i casi.

Come farlo nella suite di SecurityBridge?

Read More

Topics:

securitybridge,

audit,

ciso

Abbiamo provato a farci questa domanda. In relazione alla nostra esperienza sul tema e con i vari clienti.

Non è semplice fornire una risposta esaustiva su tutto, ma abbiamo provato a dare qualche spunto! Leggi l'articolo per approfondire.

Read More

Topics:

secure coding sap,

audit

Quanti utenti tecnici utilizzi nel tuo sistema? Ma cosa significa utenza tecnica?

Read More

Topics:

audit,

oggetti autorizzativi critici

Da dove partire quando serve effettuare una migrazione ad S/4HANA ma anche un solo aggiornamento da una release di S/4HANA ad un'altra?

Quale documentazione SAP mette a disposizione e come trovarla?

Read More

Topics:

su25,

PFCG SAP transaction,

upgrade,

S/4HANA

Esistono diversi modi per rispondere alla domanda del titolo di questo articolo, parliamo di contenuto tecnico, per gli addetti ai lavori.

Per chi conosce le tabelle che contengono questi dati, sono molteplici le interrogazioni da fare per ottenere il risultato. In alcuni casi, con molte utenze anche parecchio corposo.

Ma ci sono strumenti che permettono di agevolare?

Read More

Topics:

pfcg,

audit sap,

authorization concept

Da molti anni esiste uno strumento standard SAP che permette di identificare gli utenti e ruoli che hanno autorizzazioni critiche o combinazioni di autorizzazioni critiche (anche per la gestione della Segregation Of Duties).

Ma di cosa si tratta? Può essere sempre usato? Quali sono pregi e difetti?

Read More

Topics:

pfcg,

sod,

SAP audit,

oggetti autorizzativi critici

In alcune situazioni, per esigenze di pulizia solitamente, può essere necessario svolgere questa operazione massiva.

Read More

Topics:

auditing,

PFCG SAP transaction,

authorization concept

Ma i sono dell'IT quindi devo avere SAP_ALL! Mi è capitato di sentire parecchie volte nel corso del tempo questa affermazione.

Ma è davvero così? Quando serve profilare il personale ICT e quando invece no? Quali i suggerimenti nel caso devi farlo?

Read More

Topics:

profili sap,

sap authorization review,

pfcg,

itgc,

authorization concept

A cosa serve questo componente SAP e quali sono i punti di attenzione a livello di gestione dei dati?

Ne parliamo in questo post!

Read More

Topics:

sap btp,

SAP Cloud Security,

cloud connector

Fino all'Ultimo Euro, non è l'acronimo di FUE, che al contrario significa Full Use Equivalent!

Mi è tuttavia capitato di sentirlo tra i clienti. Ma quali sono alcuni punti di attenzione sui quali è utile prestare attenzione soprattutto quando stai pensando di scegliere questo meccanismo per le licenze?

Read More

Topics:

sap license auditing,

sap fue