Topics: password policy, sap password, sap sso, Single Sing On

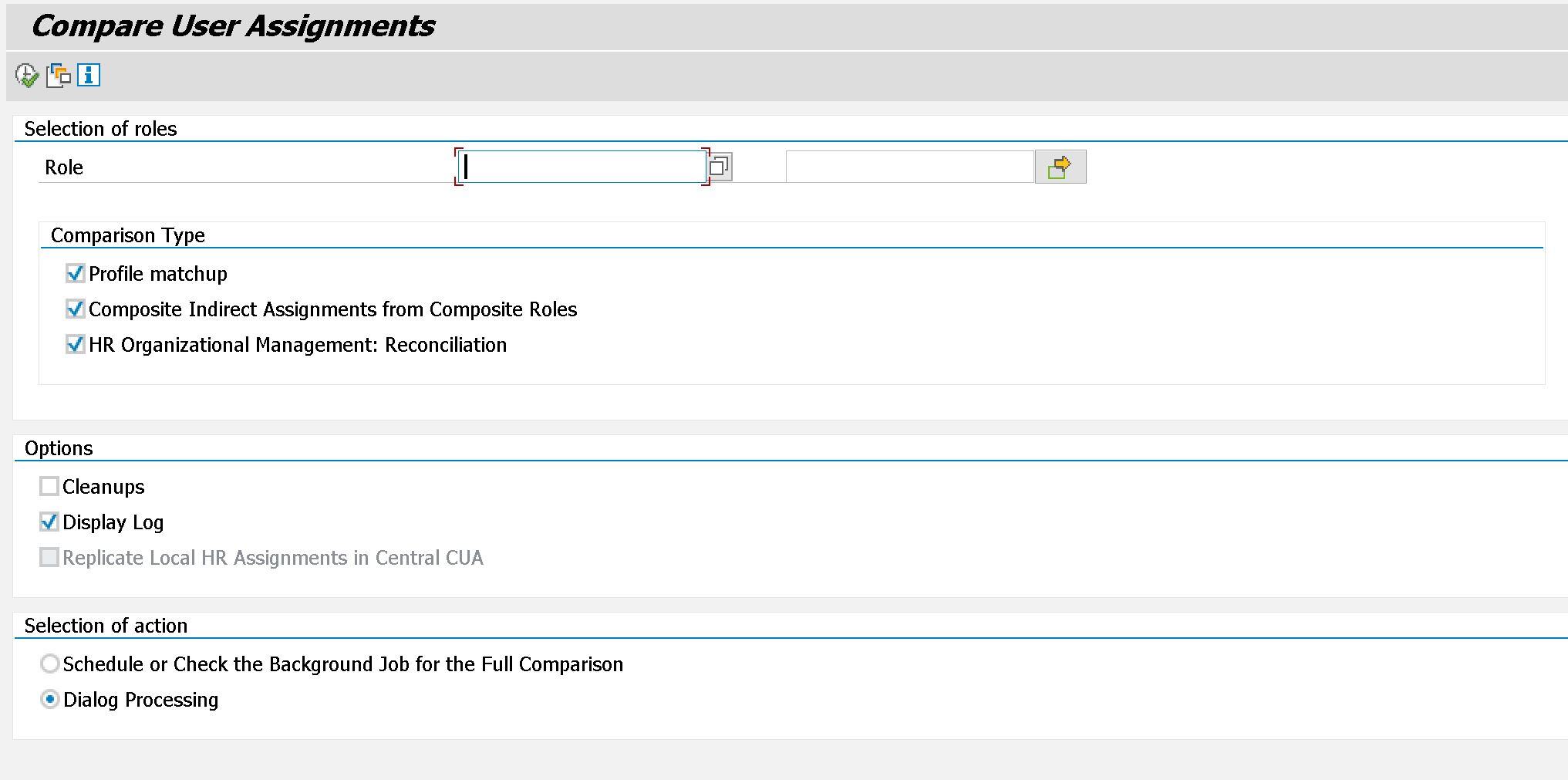

Tip of the day: SAP Authorization PFUD Pareggiamento Utenti

Lo sapevi che esiste una funzionalità chiamata "pareggiamento utenti" User Comparison in SAP? Anche in S/4HANA?

Ma a cosa serve e perché in alcuni casi potrebbero esserci errori?

Topics: PFCG SAP transaction, pfud

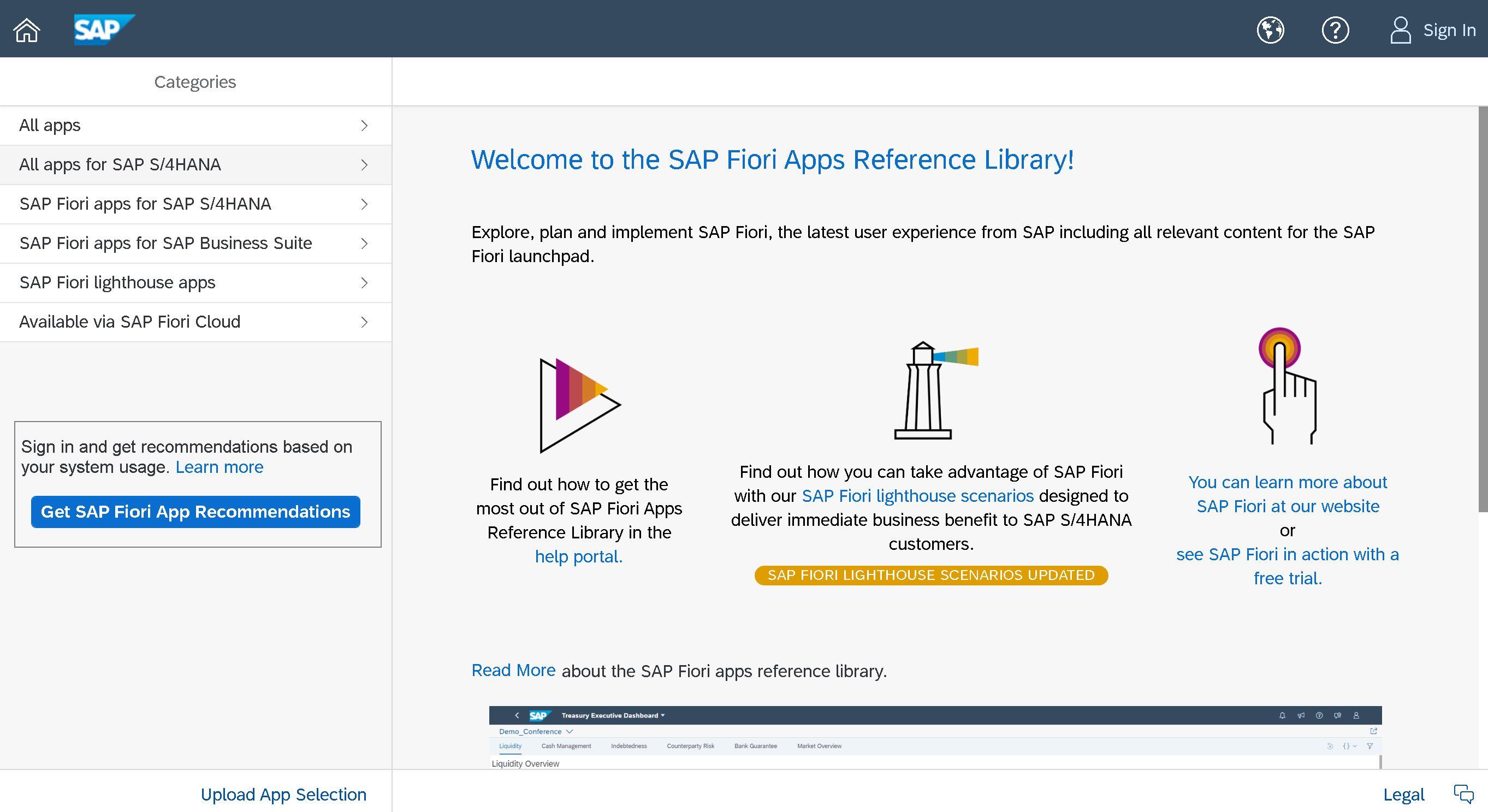

Cosa è la SAP Fiori library e quando può essere utile? Come si accede? Quali le parti importanti?

Davvero è indispensabile? Leggi questo articolo se vuoi saperne di più.

Topics: SAP FIORI Security, sap FIORI, authorization concept

Best Practices per la remediation di rischi Segregation of Duties (SoD)

3 suggerimenti su come affrontare l'attività di remediation dei rischi SoD (Segregation Of Duties) dopo aver effettuato una Risk Analysis.

Da dove conviene partire? Come ragionare? Quali i punti di attenzione?

Topics: sod, Segregation of duties, remediation

Quante volte abbiamo sentito in azienda in caso di creazione di una nuova utenza "dammi un collega come riferimento" ovvero nel processo di definizione di una nuova utenza si ragiona più per copia, rispetto al mestiere aziendale.

Ma è corretto questo approccio? Oppure presenta qualche possibile problema?

Topics: User Access Management, userid, authorization concept

3 suggerimenti sull'IT Outsourcing SAP se ci stai pensando

Quando può essere un pezzo importante del puzzle e quando invece può diventare un incubo?

Saresti pronto a valutare una gestione in outsourcing?

Topics: authorization model, security ams, supporto sap ams

Nel corso degli anni abbiamo affrontato centinaia di progetti di questo tipo. Per società con qualche centinaio di utenti fino a società con decine di migliaia di utenze.

Ovvero la revisione completa del modello autorizzativo SAP, per tutte le utenze coinvolte nel sistema o sistemi.

Ma in alcuni casi era chiaro chi coinvolgere, in altri no. Quindi se hai intenzione di far partire delle iniziative di questo tipo meglio sapere prima chi servirà.

Topics: sap authorization review, authorization model, authorization concept

Cosa puoi fare tu per condividere la tua esperienza nell'ambito security SAP?

Leggi questo post e scopri come puoi contribuire alla nostra causa!

Topics: SAP Security

Puoi automatizzare o sfruttare dei robots per diminuire i costi di gestione nel day by day SAP?

Come utilizzare il SAP Conversational IA per una soluzione di questo tipo? Noi abbiamo provato!

Topics: sap btp, rpa sap security, bot